Ron Amadeo

Resulta que las empresas que obstruyen las preguntas de seguridad de los medios en realidad no son tan buenas en materia de seguridad. El martes pasado, Nothing Chats, una aplicación de chat del fabricante de Android Nothing y la startup de aplicaciones Sunbird, afirmó ser capaz de piratear el protocolo iMessage de Apple y dar a los usuarios de Android burbujas azules. Inmediatamente señalamos a Sunbird como una empresa que hizo promesas vacías durante aproximadamente un año y parecía negligente en materia de seguridad. La aplicación se lanzó el viernes de todos modos e inmediatamente fue destruida por Internet debido a numerosos problemas de seguridad. No pasaron 24 horas antes de que Nothing retirara la aplicación de Play Store el sábado por la mañana. Sunbird, del cual Nothing Chat es solo un rediseño, también ha sido “pausado”.

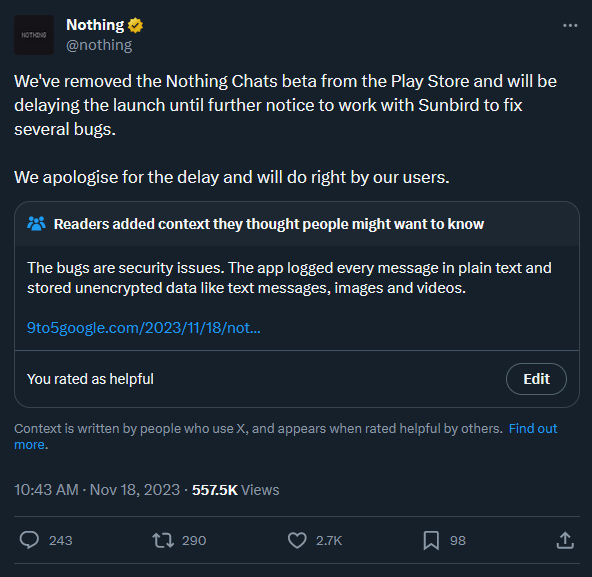

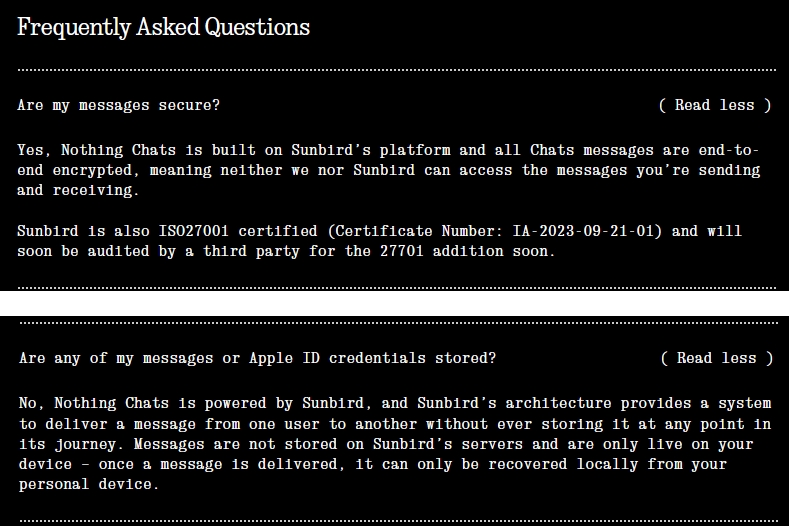

El argumento de venta inicial para esta aplicación (que iniciaría sesión en iMessage en Android si entregaba su nombre de usuario y contraseña de Apple) fue una gran señal de alerta de seguridad que significaba que Sunbird necesitaría una infraestructura altamente segura para evitar un desastre. En cambio, la aplicación resultó no ser tan segura como podría ser. Aquí está la declaración de nada:

Ninguno El chat ha sido cerrado.

¿Qué tan graves son los problemas de seguridad? ambos 9to5Google Y Texto.com (Que es dueño automático, la empresa detrás de WordPress) ha revelado prácticas de seguridad muy deficientes. La aplicación no solo no estaba cifrada de extremo a extremo, como afirmaron Nothing y Sunbird varias veces, sino que Sunbird registró los mensajes y los almacenó en texto sin formato en ambos programas de informe de errores. centinela Y En la tienda de Firebase. Los tokens de autenticación se envían a través de HTTP sin cifrar para que este token pueda interceptarse y usarse para leer sus mensajes.

La investigación de Text.com reveló un montón de vulnerabilidades. El blog dice: «Cuando un usuario recibe un mensaje o un archivo adjunto, no se cifra en el lado del servidor hasta que el cliente envía una solicitud para reconocerlo y eliminarlo de la base de datos. Esto significa que un atacante suscrito a Firebase Realtime DB Siempre podrás acceder a los mensajes antes o en el momento leídos por el usuario.» Text.com pudo interceptar el código de autenticación enviado a través de HTTP no cifrado y suscribirse a los cambios que se producían en la base de datos. Esto significa actualizaciones en vivo de “mensajes entrantes y salientes, cambios de cuenta, etc.”, no sólo de ellos mismos, sino también de otros usuarios.

Text.com publicó un Prueba de concepto La aplicación que puede recuperar sus mensajes supuestamente cifrados de extremo a extremo de los servidores Sunbird. Batuhan Ikuz, ingeniero de producto de Text.com, también lanzó una herramienta que eliminará algunos de sus datos de los servidores de Sunbird. Içöz recomienda que cualquier usuario de Sunbird/Nothing Chat cambie su ID de Apple ahora, cancele su sesión de Sunbird y «asuma que sus datos ya han sido comprometidos».

9to5Google Dylan Russell Miré en la aplicación y descubrí que, además de todos los datos de texto públicos, “todos los documentos (fotos, vídeos, audios, pdf, vCards…) enviados a través de Nothing Chat y Sunbird son públicos”. Russell descubrió que Sunbird almacena actualmente 630.000 archivos multimedia y parece que puede acceder a algunos de ellos. La aplicación Sunbird sugirió a los usuarios transferir vCards (tarjetas de presentación virtuales llenas de información de contacto) y Russell dice que se podría acceder a la información personal de más de 2.300 usuarios. Russell califica todo el fiasco como «probablemente la mayor pesadilla de privacidad que he visto en un fabricante de teléfonos en años».

Nada promete seguridad, que no haya sido increíblemente derribado.

A pesar de ser la causa de este desastre masivo, Sunbird había estado extrañamente tranquilo durante todo este desastre. La página X (anteriormente Twitter) de la aplicación todavía no dice nada sobre cerrar Nothing Chats o Sunbird. Probablemente esto sea lo mejor porque algunas de las primeras respuestas de Sunbird a las preocupaciones de seguridad planteadas el viernes no parecen provenir de un desarrollador competente. Al principio, la empresa Defender su uso HTTP sin cifrar para algunas transacciones web, dijo Bajaria de Text.com «HTTP solo se usa como parte de la solicitud única inicial de la aplicación para informar al back-end de la próxima frecuencia de conexión de iMessage que seguirá a través de un canal de comunicación separado. Desde el principio, Sunbird se centró en la seguridad.«La investigación de Text.com explicó que se trataba de un ‘servidor Express con carga equilibrada que no implementaba SSL, por lo que un atacante podría interceptar solicitudes fácilmente'». Este uso de HTTP permitió a Text.com interceptar tokens de autenticación.

Las mejores prácticas de seguridad modernas dicen que nunca es aceptable utilizar HTTP sin cifrar para ninguna transacción en línea, y muchas plataformas bloquean completamente las transmisiones HTTP de texto plano de forma predeterminada. Chrome muestra una advertencia de página completa cuando intenta acceder a una página HTTP y solicita al usuario que haga clic en un mensaje de advertencia. Androide Desactivar texto claro tráfico de forma predeterminada y necesita que un desarrollador ejecute un indicador especial para que la solicitud pueda pasar. Proyectos como Let’s Encrypt no sólo han hecho que el uso de HTTPS sea fácil y gratuito, sino que también lo es. Más fácil Cifrar todo porque no hay que lidiar con todas las barreras de seguridad. Estos son los conceptos básicos del uso de Internet en 2023, y ver a cualquier desarrollador argumentar en contra de ellos es impactante, especialmente cuando ese desarrollador también quiere que se le confíe su cuenta de Apple. Sería diferente si esto fuera un gran error, ¡pero Sunbird pensó que estaba bien!

No siempre ha parecido un fabricante de Android que tuviera más publicidad que sustancia, pero ahora podemos agregar la palabra «descuidado» a esa lista. La empresa unió fuerzas con Sunbird, rediseñó su aplicación y creó una cartera. sitio web promocional Y Video de YoutubeY coordinó una declaración a los medios con YouTubers famososTodo sin hacer la más mínima diligencia debida sobre las aplicaciones de Sunbird o los reclamos de seguridad. Es increíble que estas dos empresas hayan podido llegar tan lejos, ya que el lanzamiento de Nothing Chats requirió una falla de seguridad sistémica en dos empresas enteras.

Nada afirma que la aplicación volverá una vez que Sunbird «corrija varios errores». Cuando toda su aplicación se creó aparentemente sin preocuparse por la seguridad, no veo cómo puede solucionarlo en una semana o dos. Si Nothing Chats regresa a Play Store, ¿alguien seguirá confiando en ella lo suficiente como para ingresar sus credenciales?

«Introvertido. Pensador. Solucionador de problemas. Especialista malvado en cerveza. Propenso a ataques de apatía. Experto en redes sociales. Fanático de la comida galardonado».

More Stories

El ex director de «Marathon» ha sido despedido de Bungie por mala conducta

Lanzamiento físico de Castlevania Dominus Collection confirmado, los pedidos anticipados se abrirán el próximo mes

Bethesda tiene el mejor juego independiente por 100 dólares